Топ 10: Системы защиты от целевых атак

Обновлено: 10.10.2024 |

Примеры систем защиты от целевых кибератак - представлены ниже.

Пользователи, которые искали Системы защиты от целевых атак, потом также интересовались следующими продуктами:

См. также: Топ 10: XDR системы

Пользователи, которые искали Системы защиты от целевых атак, потом также интересовались следующими продуктами:

См. также: Топ 10: XDR системы

2022. Слияние McAfee Enterprise и FireEye привело к появлению компании Trellix, поставщика XDR-решений

Инвестиционная фирма Symphony Technology Group объявила о создании компании Trellix, которая объединит активы и технологии ИБ-фирм McAfee Enterprise и FireEye, выкупленных STG в прошлом году. Компания Trellix будет заниматься поставками XDR-решений - систем расширенного обнаружения киберугроз и реагирования на них (XDR - сокращение от англ. Extended Detection and Response - «расширенные обнаружение и реагирование»). Подобные системы считаются наиболее продвинутыми средствами защиты: они производят контекстуальный мониторинг огромного количества источников данных в корпоративных сетях и облачных инфраструктурах и анализируют их на предмет аномалий, которые могут свидетельствовать о возникновении киберугроз; тем самым XDR-системы позволяют предотвратить развитие угрозы.

2021. Zscaler купил ИБ-стартап для борьбы с вторжениями и целевыми атаками

Zscaler, разработчик решений для защиты облачных ресурсов, приобретает стартап Smokescreen Technologies, чья флагманская разработка Smokescreen предназначена для противодействия целевым кибератакам, вторжениям и попыткам внедрения шифровальщиков-вымогателей в корпоративные ресурсы. Компания Zscaler намерена интегрировать разработки Smokescreen в свою систему ZIA для защиты веб-шлюзов и ZPA - решение для защиты доступа в сеть, а также другие решения. Флагманская платформа компании использует проактивные принципы борьбы с киберугрозами: внутри защищаемой сети размещается большое количество ложных целей, имитирующих наиболее интересные для потенциальных злоумышленников ресурсы. Это позволяет в случае реальной атаки оперативно собирать телеметрию и блокировать усилия злоумышленников. Компания совершенно официально называет свою технологию «обманной» (Deception technology).

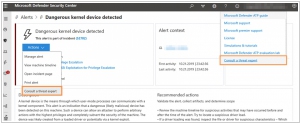

2019. Microsoft запустила для компаний сервис экстренной помощи при кибератаках

Microsoft запустила консалтинговый сервис Threat Experts on Demand, который позволяет компаниям получать помощь при возникновении всевозможных киберинцидентов. Клиентов консультируют работающие в Microsoft специалисты центра мониторинга и реагирования на инциденты. Общение с ними осуществляется через портал Windows Defender Security Center. Максимальный срок обработки каждого обращения составляет два дня. В течение этого времени эксперты Microsoft могут запросить у обратившихся дополнительную информацию, образцы файлов и т. п. Организации, желающие пользоваться услугой Threat Experts on Demand, должны быть подписаны на премиальный тариф Microsoft 365 E5, который предоставляет расширенный доступ ИБ-сервису Microsoft Defender Advanced Threat Protection (ATP).

2017. Bitdefender представила решение GravityZone Elite Security для защиты от хакерских атак

Новое корпоративное решение Bitdefender GravityZone Elite Security способно защитить сеть организации от сложных атак и направленных кибер-угроз с высокой скоростью и точностью. Решение включает расширенное машинное обучение, поведенческий анализ, анти-эксплойт и интегрированную «песочницу». Bitdefender GravityZone Elite Security отличается улучшенным исследованием поведения угроз, выполняя автоматический глубокий анализ подозрительных файлов в изолированной песочнице. Работая в режиме мониторинга или в режиме блокировки, Sandbox Analyzer представляет собой мощный инструмент для анализа еще неизвестных угроз и защиты вашей сети. Мощный уровень защиты от скрытых атак, интегрированный в Endpoint, компонент Sandbox Analyzer провоцирует выполнение вредоносного кода в виртуальной среде, анализирует его поведение, сообщает о злонамеренных атаках и обеспечивает эффективную защиту.

2016. F5 представила новые решения для защиты от направленных атак

Компания F5 представила два продукта — F5 DDoS Hybrid Defender и F5 SSL Orchestrator, которые призваны повысить защиту и помочь клиентам быстро развернуть выбранное ими решение. Представленные новинки обеспечивают быстрое и простое решение обнаруженных проблем, высокий уровень видимости, глубокий анализ трафика и должную защиту данных и активов компании. F5 DDoS Hybrid Defender представляет собой решение безопасности в форм-факторе «все в одном», обеспечивающее защиту ИТ-инфраструктуры, что достигается за счет многоуровневой защиты от распределенных атак типа «отказ в обслуживании» (DDoS-атак) на уровне сети, сеанса и приложений в сочетании с облачным сервисом очистки трафика, перенаправляемого для очистки с клиентского ресурса. Такой принцип организации защиты от DDoS-атак помогает отсеять нелегитимные запросы, чтобы обеспечить бесперебойную работу серверов или сайтов.

2015. BalaBit представил инструмент для анализа поведения пользователей в реальном времени

Компания BalaBit, специализирующаяся на передовых технологиях мониторинга пользователей, объявила о начале продаж продукта Blindspotter. Он предназначен для анализа поведения пользователей в режиме реального времени: собирая сведения об их действиях, решение позволяет обнаруживать подозрительные события в ИТ-системах. Продукт разработан для того, чтобы помочь организациям уменьшать влияние таргетированных угроз (APT) и обнаруживать вредоносную внутреннюю активность, а также ускорять процесс расследования любых подозрительных действий. Blindspotter отслеживает и наглядно представляет активность пользователя в режиме реального времени, благодаря чему компании лучше понимают, что на самом деле происходит в сети. Решение собирает и анализирует события, имеющие отношение к пользователю, а также его активность внутри рабочей сессии, фиксируемую в режиме реального времени или с минимальной задержкой. Затем оно сравнивает каждое действие с соответствующим базовым состоянием (типичным поведением) пользователей для обнаружения аномалий в их поведении — например, входов под учетной записью администратора в нетипичные для них часы.

2014. RSA анонсировала новую версию Web Threat Detection для сквозного мониторинга веб-сессий

Компания RSA представила новую версию решения RSA Web Threat Detection, предназначенного для сквозного мониторинга веб-сессий на клиентоориентированных сайтах с целью защиты от кибермошенников и отслеживания случаев нарушения бизнес-логики. Система позволяет клиентам идентифицировать практически безграничное разнообразие интернет-угроз в режиме реального времени, включая обнаружение активности мошенников, связанной с приготовлением к атаке и самой атакой. Новая версия предлагает оптимизированный мониторинг веб-сессий в режиме реального времени, новые функции для мониторинга мобильного трафика и дополнительные инструменты для обнаружения угроз. По словам разработчиков, решение оптимизирует работу аналитического отдела и позволяет предприятию обеспечить интернет-пользователя защитой в течение всего времени пребывания в Сети. Подключение к системе безопасности предприятия инструмента для мониторинга веб-сессий позволяет достичь целостной информационной защиты в условиях современных реалий.

2014. McAfee представил новое решение для выявления и защиты от целенаправленных атак

Компания McAfee анонсировала выпуск McAfee Threat Intelligence Exchange — продукта, позволяющего объединить средства локального и глобального сбора данных об угрозах и все развернутые на предприятии защитные продукты в единую комплексную систему безопасности. Используемый в McAfee Threat Intelligence Exchange подход позволяет ликвидировать временной разрыв между обнаружением и сдерживанием сложных целенаправленных атак. Решение дает организациям возможность координировать работу средств защиты таким образом, чтобы в режиме реального времени выявлять признаки угроз, делать активы невосприимчивыми к только что обнаруженным вредоносным программам и предотвращать утечки данных, оптимизируя тем самым уровень защиты для каждой организации.

2012. Dell SecureWorks запустила новые услуги для защиты от направленных атак

Компания Dell SecureWorks, поставщик услуг в сфере информационной безопасности, объявила о запуске нового пакета сервисов — Targeted Threat Intelligence, призванного помочь организациям заблаговременно выявлять, понимать и блокировать угрозы, представляющие опасность для инфраструктур, критически важных данных и для руководителей. Пакет включает три предложения: Targeted Threat Surveillance, Enterprise Brand Surveillance и Executive Threat Surveillance, которые дополняют портфель решений Global Threat Intelligence от Dell SecureWorks. Так, сервис Targeted Threat Surveillance основан на опыте команды исследователей Dell SecureWorks Counter Threat Unit (CTU), на уникальных знаниях угроз в мире и на современной аналитической платформе Threat Intelligence. При нахождении исходной связи между инфраструктурой заказчика и цифровым следом, команда CTU выполняет идентификацию и оценку связанных индикаторов и проводит дальнейший анализ связей и ситуации для того чтобы понять, представляют ли эти индикаторы угрозу.

2011. Radware предлагает платформу для борьбы с кибератаками в реальном времени

Компания Radware, поставщик интегрированных решений по оптимизации и защите трафика приложений для интеллектуальных сетей, ЦОДов и «облачных» сервисов, представила Radware AMS (Attack Mitigation System) — портфель решений для борьбы с современными многоцелевыми атаками, направленными на сетевое оборудование, серверы и приложения. Платформа предназначена для применения в крупных корпорациях, у операторов связи, в ЦОДах и различных онлайн-бизнесах. Radware AMS включает устройство сетевой безопасности DefensePro нового поколения, защитный экран AppWall для веб-приложений и панель управления защитой сети и приложений APSolute Vision, а также дополнена круглосуточно доступной услугой команды быстрого реагирования ERT (Emergency Response Team), говорится в сообщении Radware. Платформа Radware AMS консолидирует отдельные инструменты обнаружения атак и технологии противодействия на различных сетевых уровнях, обрабатывая вредоносный трафик с помощью интеллектуальных методов.